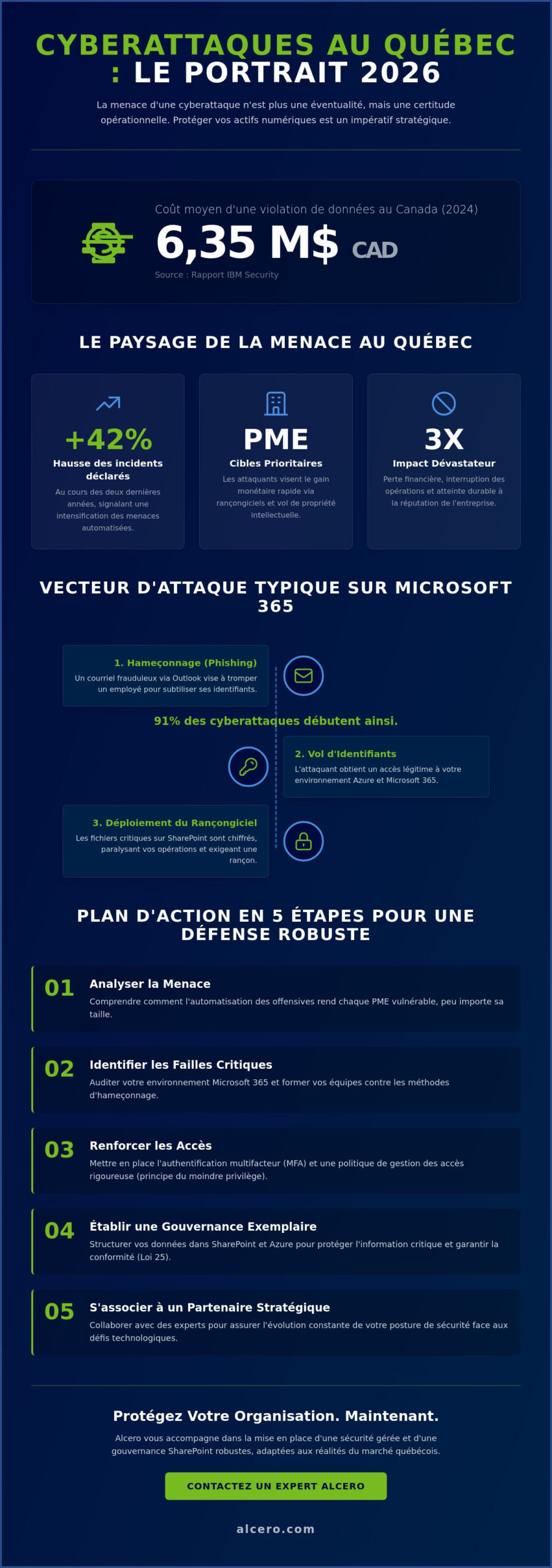

En 2024, le coût moyen d’une violation de données pour les entreprises canadiennes a franchi le cap des 6,35 millions de dollars canadiens selon les données publiées par IBM Security. Cette statistique alarmante souligne une réalité incontournable pour l’horizon 2026 : la menace d’une cyberattaque sophistiquée ne relève plus de l’éventualité, mais d’une certitude opérationnelle exigeant une vigilance de chaque instant. Vous comprenez sans doute que la protection de vos actifs numériques sur Azure ou SharePoint dépasse désormais la simple gestion technique pour devenir un impératif de gouvernance stratégique au sein du marché nord-américain.

La complexité croissante des exigences de la Loi 25 au Québec et la pression constante liée à la migration vers le cloud imposent une structure de défense sans faille pour éviter la perte de données critiques. Alcero s’engage à vous fournir les clés nécessaires pour identifier, prévenir et neutraliser les offensives numériques afin de sécuriser vos actifs et d’assurer une conformité exemplaire. À travers cette analyse, vous découvrirez comment établir un plan de défense robuste et garantir la continuité de vos affaires, pilotant ainsi l’évolution numérique de votre organisation avec une maîtrise technique absolue et une assurance tranquille.

Points Clés

- Analysez le portrait de la menace au Québec en 2026 pour comprendre pourquoi l’automatisation des offensives rend chaque PME vulnérable, peu importe sa taille.

- Identifiez les failles critiques de votre environnement Microsoft 365 et les méthodes d’infiltration par hameçonnage qui compromettent l’intégrité de vos données.

- Adoptez un plan d’action structuré en cinq étapes pour contrer toute cyberattaque potentielle, en misant sur l’authentification multifacteur et une gestion rigoureuse des accès.

- Établissez une gouvernance documentaire exemplaire dans SharePoint et Azure afin de garantir la conformité de votre entreprise aux exigences réglementaires d’ici.

- Découvrez comment un partenariat stratégique avec Alcero permet d’assurer l’évolution constante de votre posture de sécurité face aux défis technologiques complexes.

Qu’est-ce qu’une cyberattaque et pourquoi les entreprises du Québec sont-elles visées?

Une cyberattaque se définit comme une manœuvre délibérée et malveillante visant à exploiter les vulnérabilités des systèmes numériques pour subtiliser, altérer ou détruire des données stratégiques. En 2026, cette menace ne relève plus du simple défi technique pour pirates isolés. Elle s’est transformée en une industrie de l’extorsion financière hautement organisée. Pour les entreprises de Laval et de la grande région de Montréal, l’enjeu dépasse la simple protection informatique. Il s’agit d’une question de continuité des affaires et de préservation de la valeur organisationnelle.

Le portrait du Québec en 2026 révèle que nos PME sont devenues des cibles prioritaires. Les attaquants ne cherchent plus seulement la gloire ou le sabotage gratuit. Ils visent le gain monétaire rapide par le biais de rançongiciels ou du vol de propriété intellectuelle. Cette évolution des motivations rend chaque organisation vulnérable, peu importe son secteur d’activité. L’impact collatéral d’une telle agression est dévastateur. Au-delà des pertes matérielles, c’est la réputation de l’entreprise et la confiance durement acquise auprès des clients qui s’effondrent. Une cyberattaque réussie peut ternir une image de marque pour des années, compromettant ainsi toute perspective d’évolution numérique durable.

Les conséquences réelles pour une business locale

L’interruption des opérations est la conséquence la plus immédiate et la plus visible. Imaginez votre système qui tombe en panne un lundi matin, rendant impossible l’accès aux commandes ou à la facturation. La paralysie est totale. Les coûts cachés s’ajoutent ensuite à cette perte de productivité : honoraires d’experts en cybermétrie, frais juridiques pour gérer les litiges et amendes réglementaires salées. Pour une entreprise d’ici, le vol de données clients est un incident aussi grave que de se faire voler son char de livraison principal. C’est l’outil de travail qui disparaît, stoppant net la capacité de servir le marché local.

Le paysage des menaces au Québec en 2026

Les statistiques récentes de la Commission d’accès à l’information (CAI) indiquent une hausse de 42 % des incidents déclarés par les organisations privées au cours des deux dernières années. Ce chiffre démontre que la proximité géographique avec les grands centres comme Québec ou Montréal n’offre plus aucune protection naturelle. Les réseaux sont scannés en permanence par des scripts automatisés. Il est risqué de croire que l’on peut attendre la fin de semaine pour réviser ses protocoles de sécurité ou mettre à jour ses solutions Microsoft 365. La réactivité doit être immédiate. La mise en place d’une gouvernance documentaire rigoureuse et d’une architecture de sécurité robuste, notamment sur Azure, devient le pilier central de la résilience pour toute entreprise québécoise moderne.

Les types de cyberattaques les plus menaçants pour votre infrastructure Microsoft 365

L’écosystème Microsoft 365 représente le centre névralgique de la productivité pour les organisations de Laval. Cette centralisation des données critiques fait de votre locataire une cible prioritaire pour les acteurs malveillants. Une cyberattaque sophistiquée ne vise plus uniquement l’interruption des services; elle cherche à compromettre l’intégrité de votre structure documentaire et la confidentialité de vos échanges. Les pirates analysent méticuleusement les vecteurs d’entrée, privilégiant souvent le phishing via Outlook. Selon les rapports de sécurité de 2023, près de 91% des incidents de sécurité informatique débutent par une tentative d’hameçonnage. L’objectif est clair : subtiliser des identifiants pour obtenir un accès administratif à votre environnement Azure.

Une fois l’accès sécurisé, le déploiement d’un rançongiciel (ransomware) peut cibler vos bibliothèques SharePoint. Contrairement aux attaques traditionnelles sur serveurs locaux, le chiffrement se produit ici au niveau applicatif, ce qui peut paralyser des milliers de fichiers en quelques minutes. Parallèlement, les attaques par déni de service (DDoS) visent de plus en plus les portails extranet. Ces offensives saturent vos ressources pour bloquer les échanges avec vos clients et partenaires, nuisant directement à votre efficacité opérationnelle et à votre crédibilité commerciale sur le marché nord-américain.

Vulnérabilités spécifiques à SharePoint et Teams

La puissance collaborative de SharePoint et Teams comporte des risques intrinsèques liés à la configuration des accès. Un partage externe trop permissif expose souvent des documents confidentiels à des tiers sans que la direction TI ne soit alertée. Cette mauvaise gestion documentaire facilite l’exfiltration de données sensibles par des utilisateurs dont les droits n’ont pas été révoqués. L’usurpation d’identité au sein des canaux Teams constitue une autre menace sérieuse. Un pirate utilisant un compte compromis peut manipuler vos employés pour obtenir des informations financières ou des secrets industriels. Pour structurer votre défense, l’application d’un Plan de match pour renforcer votre cybersécurité constitue une base de référence rigoureuse pour toute PME québécoise cherchant à sécuriser son avenir numérique.

Le danger des applications tierces non autorisées

Le phénomène du Shadow IT représente une faille de sécurité majeure dans l’évolution numérique des entreprises. Lorsque des employés installent des applications tierces non vérifiées pour combler des besoins ponctuels, ils accordent souvent des permissions étendues sur votre locataire Microsoft 365. Ces intégrations non autorisées créent des portes dérobées dans votre infrastructure Azure, échappant aux protocoles de surveillance standards de votre équipe TI. La mise en place d’une gouvernance stricte est impérative pour limiter les droits d’accès et assurer la conformité réglementaire. Une gouvernance documentaire intégrée permet de reprendre le contrôle sur ces outils périphériques et de sécuriser durablement vos actifs informationnels contre toute forme de cyberattaque future.

Mythes et réalités : Pourquoi votre PME n’est pas à l’abri

L’idée que les acteurs malveillants concentrent leurs efforts uniquement sur des institutions de grande envergure, à l’image du cas Desjardins, constitue une erreur stratégique majeure pour les entrepreneurs de Laval. La réalité statistique contredit ce sentiment de sécurité. Environ 43 % des cyberattaques visent spécifiquement les petites et moyennes entreprises. Les pirates n’agissent plus de manière artisanale. Ils déploient des scripts automatisés qui balaient le web sans interruption pour identifier des failles techniques, peu importe la taille de l’organisation ou son chiffre d’affaires.

Le concept de la sécurité périmétrique, reposant uniquement sur un antivirus et un pare-feu, est devenu obsolète en 2026. Ces outils ne constituent qu’une première couche superficielle. L’évolution des menaces montre que 90 % des incidents de cybersécurité réussis découlent d’une erreur humaine, souvent un simple clic sur un lien malveillant ou l’utilisation d’un mot de passe trop prévisible. La protection de vos actifs numériques exige désormais une approche de gouvernance globale, intégrant la formation continue et une architecture de type Zero Trust.

La sécurité par l’obscurité est une illusion

Croire que votre entreprise est trop petite pour être remarquée est un calcul risqué. Les robots scanneurs ne cherchent pas un nom de marque, ils cherchent des ports ouverts et des logiciels non mis à jour. Votre présence sur le darkweb est peut-être déjà une réalité. Des identifiants d’entreprises québécoises y sont vendus quotidiennement pour quelques dollars, offrant un accès direct à vos serveurs Azure ou vos environnements Microsoft 365. Pour établir des bases solides, la consultation du guide de cybersécurité du gouvernement du Canada permet d’identifier les contrôles essentiels à mettre en place immédiatement. Laisser ses systèmes sans surveillance revient à laisser la porte de votre bureau débarrée pendant toute la fin de semaine, espérant simplement que personne ne passera devant.

Investir dans la sécurité : une dépense ou un actif?

La direction financière doit percevoir la cybersécurité comme un actif stratégique plutôt qu’une charge d’exploitation. Le coût d’une cyberattaque dépasse largement les frais de récupération technique. Il englobe la perte de productivité, les amendes liées à la conformité et l’érosion irrémédiable de la confiance client. Une posture de sécurité rigoureuse devient un argument de vente puissant lors d’appels d’offres majeurs. Les donneurs d’ordres exigent désormais des preuves concrètes de protection des données avant de signer un contrat. Il faut magasiner sa solution de protection avec la même rigueur que l’on applique pour une assurance de dommages matériels. Une défense proactive garantit la pérennité de vos opérations et assure la continuité des affaires face à un paysage de menaces en constante mutation.

Plan de match : 5 étapes pour renforcer votre posture de cybersécurité

La résilience numérique des entreprises lavalloises repose sur une exécution tactique irréprochable. La protection d’une infrastructure ne relève jamais du hasard, elle résulte d’une méthodologie éprouvée. Pour contrer efficacement toute tentative de cyberattaque, votre organisation doit adopter une posture proactive articulée autour de cinq piliers fondamentaux.

- Authentification multifacteur (MFA) : L’activation du MFA sur l’ensemble des comptes constitue le premier rempart. Les statistiques de Microsoft confirment que cette mesure bloque 99,9 % des attaques liées aux identités.

- Gouvernance SharePoint : Un audit rigoureux de vos accès est impératif. Vous devez savoir précisément qui accède à quelles données. Limiter les droits au strict nécessaire réduit drastiquement la portée d’une intrusion.

- Sensibilisation continue : Vos équipes représentent votre première ligne de défense. Des programmes de formation réguliers sur les risques numériques transforment vos collaborateurs en capteurs d’alertes efficaces.

- Gestion des correctifs (Patch Management) : L’application systématique des mises à jour de sécurité élimine les vulnérabilités exploitables par les logiciels malveillants. Un retard de quelques jours suffit parfois à compromettre un réseau entier.

- Plan de réponse aux incidents : La confusion est l’alliée de l’attaquant. Un protocole clair, testé et documenté permet de réagir avec précision dès que l’alarme sonne, minimisant ainsi les temps d’arrêt.

Conformité à la Loi 25 au Québec

Depuis le 22 septembre 2023, le cadre législatif québécois impose des exigences strictes. Les entreprises ont l’obligation légale de signaler tout incident de confidentialité présentant un risque de préjudice sérieux à la Commission d’accès à l’information. Cette démarche exige la nomination officielle d’un responsable de la protection des renseignements personnels. Une gestion documentaire (GED) performante devient ici un atout stratégique. Elle permet de répertorier, de sécuriser et de retracer l’utilisation des données sensibles, facilitant ainsi la reddition de comptes en cas de cyberattaque ou d’audit réglementaire.

Sécuriser le travail hybride et à distance

Le périmètre de sécurité traditionnel a éclaté avec la montée du travail nomade. Pour protéger vos actifs hors du bureau, l’usage de réseaux privés virtuels (VPN) et de bureaux virtuels Azure (AVD) est essentiel. Ces technologies assurent que les données ne quittent jamais l’environnement sécurisé de l’entreprise. Parallèlement, le déploiement d’une solution de gestion des appareils mobiles (MDM) comme Microsoft Intune permet de contrôler la conformité des téléphones et portables utilisés à la maison ou au café. Cette approche garantit que même un accès via un wifi public reste hermétique aux interceptions malveillantes.

La pérennité de vos opérations dépend de la solidité de votre infrastructure technologique. Pour valider vos protocoles de défense, faites appel à nos conseillers en gouvernance de l’information.

Alcero : Votre partenaire stratégique pour une sécurité gérée et une gouvernance SharePoint

Alcero structure son intervention autour d’une méthodologie rigoureuse qui aligne la posture de protection sur l’évolution organique de votre organisation. Cette approche garantit que les mesures de contrôle ne deviennent jamais un frein à la productivité opérationnelle. En tant qu’expert reconnu des solutions Azure et Microsoft 365, Alcero déploie des architectures robustes pour les entreprises de Laval et de la couronne nord. La gestion granulaire des identités et le chiffrement systématique des données sensibles constituent le socle de notre expertise technique.

Les services gérés TI d’Alcero assurent une surveillance 24/7 de vos actifs numériques critiques. Cette vigilance constante permet de détecter toute tentative de cyberattaque avant qu’elle ne parvienne à paralyser vos opérations courantes. Nos centres d’opérations traitent les alertes en temps réel, offrant aux décideurs une maîtrise technique indispensable pour naviguer dans un environnement de menaces complexes. L’accompagnement d’Alcero inclut également :

- Le déploiement de politiques de sécurité avancées sur Microsoft Defender.

- La configuration optimale des environnements collaboratifs Teams et SharePoint.

- La mise en place de sauvegardes immuables pour contrer les rançongiciels.

- Une assistance technique proactive pour minimiser les temps d’arrêt.

La mise en œuvre d’une gouvernance documentaire sécurisée représente un pilier central de notre offre de service. Nous transformons SharePoint en un environnement hermétique où le contrôle d’accès et la traçabilité des fichiers répondent aux normes de conformité les plus strictes de votre secteur d’activité.

Pourquoi choisir un expert local basé au Québec?

L’ancrage d’Alcero à Montréal, Laval et Québec permet une compréhension immédiate des réalités économiques et géographiques du marché. Nos experts offrent un support technique francophone de premier ordre et garantissent une proximité d’intervention physique si nécessaire. Cette expertise locale est cruciale pour l’application rigoureuse du cadre législatif québécois, particulièrement les exigences de la Loi 25 dont les dernières dispositions sont entrées en vigueur en septembre 2023. Nous maîtrisons les nuances juridiques qui dictent la protection des renseignements personnels au sein de votre infrastructure.

Prendre les devants dès aujourd’hui

La résilience de votre organisation débute par un audit de sécurité initial exhaustif. Ce diagnostic identifie les vulnérabilités critiques et définit une feuille de route prioritaire pour renforcer vos défenses. Alcero ne se contente pas de corriger des failles techniques; l’entreprise transforme vos défis technologiques en avantages compétitifs durables. Une infrastructure Microsoft 365 optimisée réduit drastiquement les probabilités de subir une cyberattaque coûteuse tout en fluidifiant les processus internes. Contactez nos experts pour sécuriser votre infrastructure Microsoft 365 et assurez la pérennité de vos actifs numériques avec une main de maître.

Anticipez les menaces pour assurer la pérennité de vos actifs numériques

En 2026, la menace d’une cyberattaque ne relève plus de l’hypothèse mais d’une certitude opérationnelle pour les organisations québécoises de toutes tailles. La complexification croissante des environnements Microsoft 365 exige une vigilance technique constante, particulièrement face aux exigences de la Loi 25 qui impose désormais des standards de protection des renseignements personnels extrêmement rigoureux. Une posture de sécurité résiliente repose sur une gouvernance SharePoint maîtrisée et une infrastructure Azure parfaitement configurée pour bloquer les intrusions avant qu’elles n’atteignent vos données critiques.

Alcero s’appuie sur plus de 20 ans d’expertise en conseil stratégique TI au Québec pour piloter l’évolution de vos systèmes d’information. Nos spécialistes certifiés Microsoft 365 et Azure assurent un accompagnement complet pour garantir votre conformité réglementaire et la sécurité de vos processus documentaires. Ne laissez pas la pérennité de vos opérations au hasard. Protégez votre entreprise dès maintenant avec les experts d’Alcero afin de transformer vos défis technologiques en un avantage concurrentiel durable. Votre transition vers une infrastructure sécurisée commence par une stratégie éprouvée.

Foire aux questions sur la protection des données et la cybersécurité

Qu’est-ce qu’une cyberattaque de type ransomware?

Une cyberattaque par rançongiciel consiste en l’infiltration d’un logiciel malveillant qui chiffre les données critiques d’une organisation pour exiger une rançon en échange de la clé de décryptage. En 2023, le rapport d’IBM souligne que ce vecteur d’attaque représente l’une des menaces les plus coûteuses pour les infrastructures numériques québécoises. Cette méthode paralyse les opérations quotidiennes et compromet l’intégrité de l’écosystème documentaire de l’entreprise.

Comment la Loi 25 affecte-t-elle la gestion des cyberattaques au Québec?

La Loi 25 impose une obligation stricte de signaler tout incident de confidentialité impliquant des renseignements personnels à la Commission d’accès à l’information du Québec. Les entreprises doivent désormais tenir un registre des incidents et aviser les personnes concernées si le risque de préjudice sérieux est présent. Le non-respect de ces dispositions peut entraîner des sanctions administratives pécuniaires atteignant 25 millions de dollars canadiens ou 4 % du chiffre d’affaires mondial.

Est-ce que Microsoft 365 est suffisant pour me protéger contre les cyberattaques?

Bien que Microsoft 365 offre des fonctionnalités de sécurité natives, une configuration standard ne suffit pas à contrer une cyberattaque sophistiquée sans une stratégie de gouvernance active. L’activation de l’authentification multifactorielle et le déploiement de solutions comme Microsoft Purview sont essentiels pour sécuriser les environnements SharePoint et Teams. Une protection robuste nécessite une intégration rigoureuse des paramètres de conformité pour combler les failles de sécurité périmétriques.

Quelles sont les premières étapes à suivre après avoir détecté une intrusion?

L’isolation immédiate des systèmes infectés constitue la première mesure critique pour stopper la propagation latérale de l’intrusion au sein du réseau. Les responsables TI doivent ensuite activer le plan de réponse aux incidents pour identifier l’ampleur de la compromission avant de procéder à la restauration des sauvegardes immuables. Cette phase de confinement doit être documentée avec précision pour répondre aux exigences de reddition de comptes prévues par le cadre législatif québécois.

Combien coûte en moyenne une cyberattaque pour une PME québécoise?

Le coût moyen d’une violation de données au Canada a atteint 6,94 millions de dollars canadiens en 2023 selon les données colligées par IBM. Pour une PME, les frais liés à l’interruption des activités, à la récupération technique et aux amendes réglementaires oscillent fréquemment entre 150 000 C$ et 350 000 C$. Ces montants excluent les dommages réputationnels à long terme qui affectent la rétention de la clientèle et la valeur de la marque.

Comment former mes employés pour éviter les pièges de l’hameçonnage?

La mise en place de simulations d’hameçonnage mensuelles permet de réduire le taux de clics malveillants de 30 % à moins de 5 % en une seule année. La formation doit se concentrer sur l’identification des signaux d’alerte dans les courriels et l’utilisation rigoureuse des protocoles de signalement internes. Un personnel éduqué agit comme une couche de sécurité humaine indispensable pour protéger l’accès aux environnements collaboratifs Azure et Office 365.

Pourquoi la gouvernance de l’information est-elle liée à la cybersécurité?

La gouvernance de l’information définit les protocoles de classification et de rétention qui limitent la surface d’attaque en cas d’intrusion. En identifiant précisément la localisation des données sensibles dans SharePoint, les organisations peuvent appliquer des contrôles d’accès granulaires et chiffrer les documents critiques. Cette approche systématique garantit que l’évolution numérique de l’entreprise s’appuie sur une structure documentaire saine et conforme aux normes de l’industrie.

Quelle est la différence entre un pare-feu et une solution de sécurité gérée?

Un pare-feu agit comme une barrière périmétrique filtrant le trafic réseau alors qu’une solution de sécurité gérée assure une surveillance proactive et une réponse aux menaces 24/7. Les services gérés intègrent des outils de détection et d’intervention qui analysent les comportements anormaux en temps réel pour neutraliser les menaces persistantes. Cette gestion centralisée offre une maîtrise technique supérieure indispensable à la pérennité des infrastructures TI complexes.